El servicio de

Amazon Web Services

que le permite modificar y administrar fácilmente el uso de credenciales de base de datos, claves de API y otras claves secretas.

Los usuarios tienen la capacidad de recuperar una «clave secreta» llamando a las API de Secrets Manager, sin tener que almacenar información altamente confidencial en texto sin formato.

El servicio también está integrado con

Amazon RDS

,

Amazon Redshift

y

Amazon DocumentDB

, que permiten cambios de clave secreta a través de la integración de servicios de AWS.

La seguridad es otro de los beneficios de Secrets Manager, ya que proporciona control de acceso a los secretos a través de permisos granulares y le permite auditar los cambios de los recursos en la nube de AWS, los servicios de terceros y en las instalaciones.

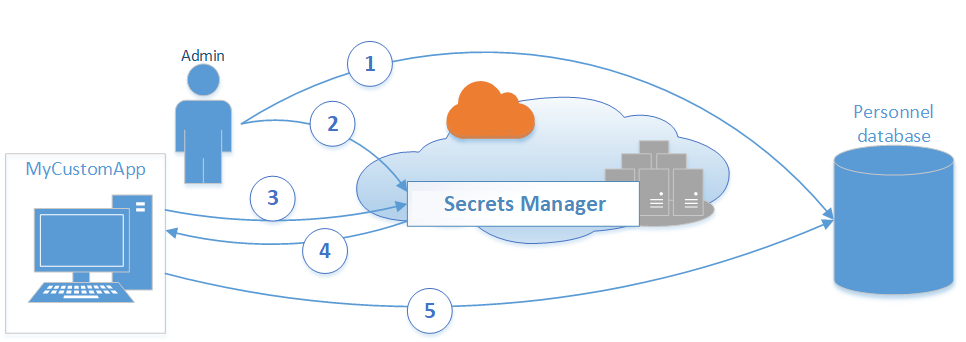

AWS Secrets Manager le permite reemplazar las credenciales reforzadas con código a través de una llamada a la API a Secrets Manager para recuperar el secreto mediante programación. Con este enfoque, Secrets Manager garantiza que el secreto no se vea comprometido directamente por el examinador de código, ya que el secreto ya no está presente. Además, AWS permite a los clientes configurar Secrets Manager para rotar automáticamente el secreto según una programación específica.

¿Por qué elegir Secrets Manager?

AWS Secrets Manager proporciona una modificación segura de claves secretas y le ayuda a cumplir con los requisitos de conformidad y seguridad, ya que le permite aplicar de forma segura la rotación de secretos sin tener que implementar código.

Otra ventaja, dada por

la red de infraestructura mundial de Amazon Web Services

, es que Secrets Manager también le permite replicar fácilmente claves secretas en varias regiones para admitir aplicaciones de varias regiones y escenarios de recuperación ante desastres. La característica de secreto de varias regiones evita la complejidad de replicar y administrar secretos en varias regiones, ya que le permite acceder fácilmente a los secretos y leerlos donde los necesite.

Secrets Manager le permite administrar el acceso a los secretos mediante políticas

de AWS Identity and Access Management (IAM)

y políticas basadas en recursos. En concreto, puede crear una directiva que permita a los desarrolladores usar determinados secretos solo para el entorno de desarrollo. Al mismo tiempo, la política podría permitir a los desarrolladores usar contraseñas utilizadas en producción solo si sus solicitudes provienen de la red interna de TI.

Además, también puede crear directivas para los administradores de bases de datos que les permitan administrar todas las credenciales de la base de datos y los permisos de lectura de claves SSH necesarios para realizar cambios en el nivel del sistema operativo en la instancia específica en la que se aloja la base de datos.

Con Secrets Manager, puede proteger sus datos confidenciales cifrándolos mediante claves administradas con AWS Key Management Service (KMS).

Además, el servicio se integra con otros servicios de acceso y monitoreo de AWS para permitir auditorías centralizadas.